ملخص

تتهدد التكنولوجيا الكمومية الإنترنت وأمان المعلومات

في الصيف الماضي، عندما أعلنت "غوغل" أنها ستضيف تحديثاً معيناً إلى متصفحها "كروم"Chrome ، بدا أنه لا يختلف عن تغييرات أخرى تقنية ومحددة جداً ارتأتها الشركة في أوقات سابقة.

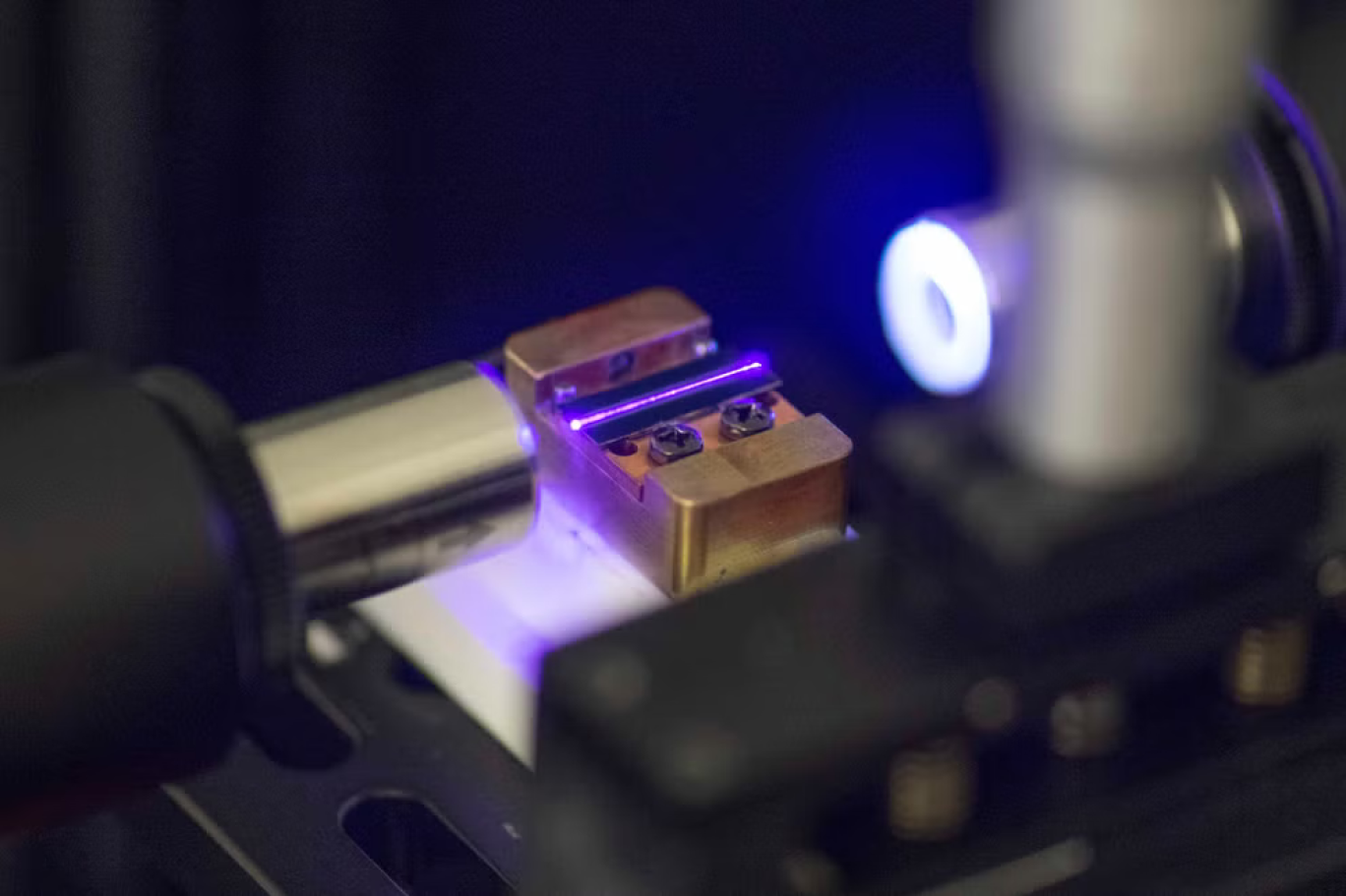

وكتبت "غوغل" في منشور أصدرته في هذا الشأن: "سيبدأ ’كروم‘ في دعم ’إكس 25519 كيبر 768‘ (X25519Kyber768) لإنشاء أسرار متماثلة في ’طبقة النقل الآمنة‘ TLS [بروتوكول أمان يوفر الخصوصية وسلامة البيانات بين تطبيقين متصلين]، بدءاً بالإصدار 116 من متصفح ’كروم‘ (Chrome 116)، وسيكون متاحاً أيضاً بطريقة غير مباشرة خلف علامة في الإصدار 115 من ’كروم‘ (Chrome 115) [العلامات ميزات تجريبية في كروم تتيح لك اختبار الميزات قبل إضافتها إلى المتصفح]. تجمع هذه الآلية المختلطة بين ناتج خوارزميتي تشفير لإنشاء مفتاح جلسة التصفح [مفتاح متماثل يستخدم مرة واحدة ويستخدم لتشفير جميع الرسائل في جلسة اتصال واحدة] المستخدم في تشفير الجزء الأكبر من اتصال طبقة النقل الآمنة".

وغني عن القول إن التحديث الآنف الذكر لم يكن مخصصاً للمستخدم العادي. لقد كان تغييراً رفيع المستوى، وجاء الإبلاغ في شأنه بلغة تكنولوجية تماماً تفضح التعقيد الكبير الذي تتسم به الأنظمة التي يقوم عليها. ولكن على رغم أن التغيير ربما يكون متخصصاً، بيد أن تداعياته قد تكون واسعة النطاق: إنه محاولة لمعالجة مشكلة، في حال عدم إيجاد حل لها، ليس مستبعداً أن تقود إلى تقويض أمن الإنترنت برمته.

كان التحديث جزءاً من محاولة العالم المستمرة منذ سنوات والشديدة الأهمية للتحول نحو "التشفير المقاوم للهجمات الكمومية". ومن دونه، فإن المستقبل القادم لأجهزة الكمبيوتر الكمومية وقوة المعالجة المهولة التي تمثلها يمكنهما أن يقوضا عمل الإنترنت كما نعرفها اليوم.

ومعلوم أن التشفير يندرج في صميم طريقة عمل الإنترنت، إذ يضمن عدم انكشاف المعلومات إلا من جانب المستخدمين الذين يعتزمون رؤيتها، والتحقق من صحة ماهية مواقع الويب. ويتولى التشفير ذلك من طريق إخفاء المعلومات خلف ألغاز يستحيل حلها إلا بوجود المفاتيح الصحيحة، وهذه المفاتيح تنحصر في متناول بها الأشخاص الذين يرسلون الرسائل ويستقبلونها.

ولكن حل الألغاز الصعبة يصبح سهلاً مع تطور أجهزة الكمبيوتر. حتى قبل ظهور الحوسبة الكمومية، كان على الباحثين المتخصصين في مجال الأمن السيبراني تعزيز أمن تلك الخوارزميات حرصاً منهم على مقاومتها الهجمات التي لا تنفك تزداد تطوراً من جانب خصوم أكثر قوة.

اقرأ المزيد

يحتوي هذا القسم على المقلات ذات صلة, الموضوعة في (Related Nodes field)

ومع ذلك، فإن الحوسبة الكمومية، علماً أنها التكنولوجيا الموعودة منذ فترة طويلة التي تستخدم ميكانيكا الكم لجعل أجهزة الكمبيوتر أكثر قوة بأشواط مقارنة مع الأنظمة الكلاسيكية المعمول بها اليوم، ستفاقم جداً صعوبة هذه المشكلة. ومعلوم أن جزءاً كبيراً من التشفير اليوم يعتمد على ما يسميه علماء الرياضيات المشكلات "الصعبة"، التي لا يمكن حلها بكفاءة. ولكن في مقدور أجهزة الكمبيوتر الكمومية أن تجعل هذه المشكلات أقل صعوبة بكثير، مما يعني أن كسر التشفير يصبح خطوة سهلة نسبياً.

استجابة لذلك، أمضى خبراء الأمن السيبراني السنوات الأخيرة في إيجاد سبل للانتقال إلى "التشفير ما بعد الكمي" post-quantum cryptography (اختصاراً PQC). استمر عملهم طوال أكثر من عقد من الزمن، وتطلب جهداً كبيراً من الحكومات والشركات والباحثين الأمنيين. يتضمن جزءاً كبيراً من هذا العمل تطوير أنظمة تشفير جديدة تقاوم الهجوم من جانب أجهزة الكمبيوتر الكمومية، أنظمة تعتمد على مسائل رياضية صعبة يبقى حلها عصياً حتى على التكنولوجيا الجديدة، ومن ثم الحرص على اختبارها بغية التأكد من أمنها.

وأخيراً، بدأت تلك الجهود بالوصول إلى العالم الحقيقي، كما الحال في تحديث "غوغل" الأخير. وتزايد العمل، إذ ذيل الرئيس الأميركي جو بايدن "قانون الاستعداد للأمن السيبراني للحوسبة الكمومية" بتوقيعه العام الماضي، علماً أنه يلزم الوكالات الحكومية الأميركية بالعمل على إنشاء أنظمة حاسوبية قادرة على مقاومة التكنولوجيا الجديدة. ولكن العمل على الانتقال إلى "التشفير ما بعد الكمي" قد يستغرق عقوداً من الزمن أو أكثر، فيما يحث الخبراء على ضرورة هذا التحول.

أحد الأمور الجيدة جداً في شأن الحوسبة الكمومية أنها غير موجودة بعد: لذا أمام الخبراء متسع من الوقت لوضع الخطط المناسبة. ولكن أيضاً كونها غير موجودة بعد أيضاً يشكل أحد أكثر الأمور التي تبعث على القلق في شأن الحوسبة الكمومية، فنحن لا نعرف متى ستظهر فعلاً، أو ما الإمكانات التي ربما تصير في المتناول عندما ترى هذه النور.

"السؤال في شأن متى نشهد إنشاء حاسوب كمومي واسع النطاق يبقى مشوباً بالتعقيد"، على ما يذكر "المعهد الوطني الأميركي للمعايير والتكنولوجيا" (NIST) مضيفاً أنه "بينما لم يكن من الواضح في الماضي أن أجهزة الكمبيوتر الكمومية الكبيرة ممكنة عملياً، يعتقد علماء كثر الآن أنها مجرد تحد هندسي كبير".

"حتى أن بعض مهندسي الفيزياء يتوقعون أنه خلال الأعوام الـ20 المقبلة أو نحو ذلك ستنشأ أجهزة كمبيوتر كمومية كبيرة بما يكفي لكسر جميع أنظمة المفاتيح العامة المستخدمة حالياً. في السابق، استغرق نشر البنية التحتية الحديثة لتشفير المفاتيح العامة قرابة عقدين من الزمن.

"لذا، بغض النظر عما إذا كان يسعنا تقدير الوقت الدقيق لوصول عصر الحوسبة الكمومية، علينا أن نبدأ الآن في إعداد أنظمتنا لأمن المعلومات لتكون قادرة على مقاومة الحوسبة الكمومية".

وتشكل هجمات "التخزين في الوقت الحاضر، وفك التشفير لاحقاً"، أحد الأسباب الكبيرة التي تجعل الحكومات خصوصاً تشعر بالقلق إزاء الإسراع في اعتماد "التشفير ما بعد الكمي". تسرق الدول القومية باستمرار المعلومات من بعضها بعضاً، ولكن في الوقت الحالي يبقى كثير منها عديم الفائدة: ألغاز غير قابلة للحل تخفي أسراراً مهمة. ولكن في المستقبل قد يكون حل هذه الألغاز تافهاً [يسيراً وفي المتناول]، وستصبح البيانات مفيدة مرة أخرى. لا بد من أن تكون بيانات اليوم قادرة على مقاومة هجمات الغد.

في الواقع، لا تمثل التقنيات الجديدة المتصلة بأمن البيانات والملفات المشفرة فرصة لجعل البيانات آمنة فحسب. وقد تفتح الطريق أيضاً أمام طرح ثغرات ومشكلات أمنية. الأسبوع الجاري، زعم دانييل بيرنشتاين من جامعة إلينوي شيكاغو، خبير التشفير الذي صاغ عبارة "التشفير ما بعد الكمي"، أن الجيل الجديد من الخوارزميات الأمنية قد تعرض للتقويض عمداً على يد "وكالة الأمن القومي الأميركية". كذلك قال إن حسابات "المعهد الوطني الأميركي للمعايير والتكنولوجيا" حول مدى أمان المعايير كانت معيبة، وذلك في مقابلة مع مجلة "نيو ساينتست" New Scientist.

إنه أحد الأسباب وراء حث كثير من المشاركين في مشروع الانتقال إلى "التشفير ما بعد الكمي" على تنفيذ هذه الخطوة بشكل صريح وشفاف قدر الإمكان. "لا بد من العمل على تطوير أنظمة تشفير جديدة مقاومة للكم بشكل علني، على مرأى ومسمع من خبراء التشفير والمنظمات والجمهور والحكومات في مختلف أنحاء العالم، كي نضمن أن المجتمع تفحص المعايير الجديدة الناشئة بشكل جيد، إضافة إلى الحرص على وجود دعم دولي"، تقول "مايكروسوفت".

ولكن حتى لو حدث ذلك علانية، من المرجح أن يتطور في السر، إذ يعكس الانتقال الأخير بعيداً من كلمات المرور إلى مفاتيح المرور البيومترية، التي تشتمل عليها أجهزة "آيفون" وغيرها من تكنولوجيات تعفي المستخدمين من أي جهد. طرح "غوغل" خوارزميتها الجديدة المتصلة بتشفير ما بعد الكم في أحد إصدارات "كروم" في وقت سابق من العام الحالي، في تحديث تلقائي ربما يصار إلى تثبيته في المتصفح نفسه الذي تستخدمه لقراءة هذه المقالة.

يشار أحياناً، إلى التهديد الذي تمثله تكنولوجيا جديدة تقوض أمن البيانات والملفات المشفرة بعبارة "نهاية العالم الكمومية". ولكن خبراء الأمن السيبراني يحدوهم أمل في أن يحول ذلك دون نهاية العالم - من دون ضجة على خلاف المتوقع، أو من طريق تحديث برمجي.

© The Independent